Sem resumo de edição |

Sem resumo de edição |

||

| Linha 18: | Linha 18: | ||

::: Por chave pública: Cada usuário do sistema tem sempre duas chaves, uma é a chave pública para criptografia (conhecida por todos) e a outra é a chave privada para descriptografia (conhecida somente pelo usuário).<br> | ::: Por chave pública: Cada usuário do sistema tem sempre duas chaves, uma é a chave pública para criptografia (conhecida por todos) e a outra é a chave privada para descriptografia (conhecida somente pelo usuário).<br> | ||

[[Arquivo:CriptoPublicKey.jpg]] | [[Arquivo:CriptoPublicKey.jpg]] | ||

;Reerências | |||

http://www.ic.unicamp.br/~geovane/mo410-091/Ch21-Resumo.pdf | |||

https://sites.google.com/site/jimmyxu101/concepts/accesscontrol | |||

http://www.techotopia.com/index.php/Mandatory,_Discretionary,_Role_and_Rule_Based_Access_Control | |||

http://www.lrocha.com.br/arquivos/arquivos/BdWeb%20%28PostgreSQL%29/AULAS/bd_web_A9.pdf | |||

http://hal9k.ifsc.usp.br/~smaira/Gradua%C3%A7%C3%A3o/6%C2%BA%20Semestre/Banco%20de%20Dados/Aulas/Aula18_Seguranca.ppt | |||

http://www.cin.ufpe.br/~bfl/seminarios_BDDM2011/seminario14.pdf | |||

Edição das 02h50min de 7 de maio de 2015

- Introdução

- Uma das maiores preocupações das empresas que fazem uso de algum banco de dados tem sido a segurança da informação que são usadas em seus processos.

- Os dados ficariam vulneráveis a ataques de pessoas maliciosas se não fossem os SGBDs, pois eles possuem uma ou mais camadas de segurança que visam proteger e impedir o contato direto com o dado físico que ele gerencia, fazendo com que o banco de dados seja imune a falhas gravíssimas.

- Regras de segurança

- A segurança dos SGBDs deve obedecer a três regras, são elas:

- Confidencialidade (ou Sigilo): é a garantia de que a informação será acessada somente por pessoas autorizadas a terem acesso;

- Disponibilidade: é a garantia de que as pessoas autorizadas obtenham acesso à informação sempre que solicitada;

- Integridade: é a garantia de que a informação só pode ser alterada por pessoas autorizadas;

- Confidencialidade (ou Sigilo): é a garantia de que a informação será acessada somente por pessoas autorizadas a terem acesso;

- Métodos utilizados pelos SGBDs

- Para que a segurança seja cumprida, os SGBDs utilizam de alguns artifícios para fugir (eliminar ação) de ataques e de perdas, são eles:

- Controle de acesso, que pode ser:

- Restrito (DAC): é baseado no conceito de privilégio ou direito de acesso padrão (login/senha) que cada usuário possui, assim sendo, dá oportunidade para que o usuário controle os acessos aos seus próprios dados;

- Mandatório (MAC): é mais rigoroso do que o DAC, pois utiliza uma abordagem hierárquica e classificatória (tanto para o usuário quanto para o banco de dados).

- Restrito (DAC): é baseado no conceito de privilégio ou direito de acesso padrão (login/senha) que cada usuário possui, assim sendo, dá oportunidade para que o usuário controle os acessos aos seus próprios dados;

- Concessão/Revogação de privilégios (inserir, alterar, excluir etc) que são estabelecidos pelo Administrador do BD

- Criptografia: serve para mascarar os dados para que fique ilegível, de forma que possa ser conhecido apenas pelo padrão utilizado pelo SGBD, evitando assim leitura direta aos dados para pessoas não autorizadas. A criptografia pode ser de dois tipos:

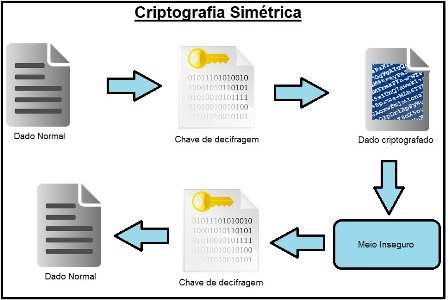

- Simétrica: Todo o sistema possui apenas uma chave de decifragem (Algoritmo que transforma um dado legível em outro ilegível e vice-versa)

- Simétrica: Todo o sistema possui apenas uma chave de decifragem (Algoritmo que transforma um dado legível em outro ilegível e vice-versa)

- Controle de acesso, que pode ser:

- Por chave pública: Cada usuário do sistema tem sempre duas chaves, uma é a chave pública para criptografia (conhecida por todos) e a outra é a chave privada para descriptografia (conhecida somente pelo usuário).

- Por chave pública: Cada usuário do sistema tem sempre duas chaves, uma é a chave pública para criptografia (conhecida por todos) e a outra é a chave privada para descriptografia (conhecida somente pelo usuário).

- Reerências

http://www.ic.unicamp.br/~geovane/mo410-091/Ch21-Resumo.pdf https://sites.google.com/site/jimmyxu101/concepts/accesscontrol http://www.techotopia.com/index.php/Mandatory,_Discretionary,_Role_and_Rule_Based_Access_Control http://www.lrocha.com.br/arquivos/arquivos/BdWeb%20%28PostgreSQL%29/AULAS/bd_web_A9.pdf http://hal9k.ifsc.usp.br/~smaira/Gradua%C3%A7%C3%A3o/6%C2%BA%20Semestre/Banco%20de%20Dados/Aulas/Aula18_Seguranca.ppt http://www.cin.ufpe.br/~bfl/seminarios_BDDM2011/seminario14.pdf