Etiqueta: visualeditor |

Etiqueta: visualeditor |

||

| Linha 58: | Linha 58: | ||

Gilbert Vernam, 1917, Bell Labs. | Gilbert Vernam, 1917, Bell Labs. | ||

A chave é uma string de bits aleatória, com pelo menos o mesmo tamanho da mensagem em si: | A chave é uma string de bits aleatória, com pelo menos o mesmo tamanho da mensagem em si. | ||

Exemplo com o F da Tabela ASCII: | |||

[[Arquivo:Conta.png|frameless|242x242px]] | [[Arquivo:Conta.png|frameless|242x242px]] | ||

{| class="wikitable" | {| class="wikitable" | ||

|+''K'' exor ''m'' | |||

|Mensagem | |Mensagem | ||

| | |1 | ||

| | |0 | ||

| | |0 | ||

|0 | |||

|1 | |||

|1 | |||

|0 | |||

|- | |- | ||

|Chave | |Chave | ||

| | |1 | ||

| | |1 | ||

| | |0 | ||

|0 | |||

|0 | |||

|1 | |||

|1 | |||

|- | |- | ||

|C | |C | ||

| | |0 | ||

| | |1 | ||

| | |0 | ||

|0 | |||

|1 | |||

|0 | |||

|1 | |||

|} | |||

[[Arquivo:Conta2.jpg]] | |||

{| class="wikitable" | |||

|+''K'' exor ''c'' | |||

|C | |||

|0 | |||

|1 | |||

|0 | |||

|0 | |||

|1 | |||

|0 | |||

|1 | |||

|- | |||

|Chave | |||

|1 | |||

|1 | |||

|0 | |||

|0 | |||

|0 | |||

|1 | |||

|1 | |||

|- | |||

|Mensagem | |||

|1 | |||

|0 | |||

|0 | |||

|0 | |||

|1 | |||

|1 | |||

|0 | |||

|} | |} | ||

Edição das 03h51min de 8 de setembro de 2016

Técnica de Criptografia

A palavra Criptografia vem do grego "Kryptós Gráphein", ou seja, "Escrita Oculta". Criptografia é o estudo a aplicação de técnicas para comunicação e armazenamento seguro de dados em sistemas computacionais.

Conceito

Criptografia é a técnica em que a informação transmitida pode ser transformada da sua forma original para outra impossível de ser identificada, a intenção é ter um armazenamento seguro de dados em sistemas computacionais e que apenas o destinatário certo e com a chave específica possa ter acesso àquela informação.

Encriptação

Encriptação é o processo que converte informações em um formato legível (texto puro) para um formato ilegível (texto cifrado), para isso, utiliza-se algoritmo criptográfico.

Decriptação

É o processo inverso da Encriptação, ou seja, é a transformação da informação ilegível em uma informação legível, utilizando-se também um algoritmo criptográfico.

Criptoanálise

Processo de transformação de dados cifrados (encriptados) em dados legíveis (decriptados) sem que conheça a chave de encriptação. Portanto, trata-se de decifrar a encriptação dos dados para obter acesso ao conteúdo das mensagens. Porém com o intuito de descobrir falhas nos algoritmos para torná-los mais seguros, validá-los ou descartá-los.

Tipos de Criptografia

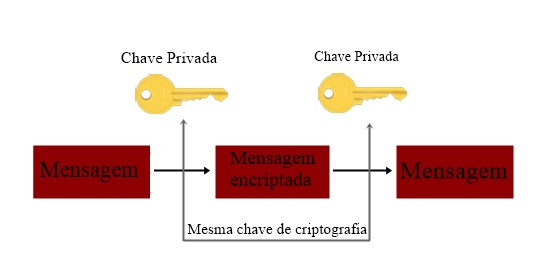

Criptografia de Chave Simétrica

Este tipo de criptografia utiliza uma única chave, ou seja, uma mensagem pode ser encriptada pelo emissor e decriptada pelo destinatário utilizando-se a mesma chave. É chamada de simétrica por se tratar de uma chave (iguais).

Uma cifra simétrica é definida sobre um par de algoritmos de encriptação (E) e decriptação (D), onde:

| m | = | Texto plano (mensagem) |

| c | = | Texto cifrado (encriptado) |

| k | = | Chave criptográfica |

| E | = | Algoritmo de encriptação(Randomizado) |

| D | = | Algoritmo de decriptação(Fixo) |

c = E(k,m) e m = D(k,c). Logo: m = D(k,E(k,m)) Equação de consistência

Para todo m pertencente a m e k pertencente a k: D(k,E(k,m)) = m

Exemplo de algoritmo de criptografia simétrica

OTP (One-Time-Pad)

Gilbert Vernam, 1917, Bell Labs.

A chave é uma string de bits aleatória, com pelo menos o mesmo tamanho da mensagem em si.

Exemplo com o F da Tabela ASCII:

| Mensagem | 1 | 0 | 0 | 0 | 1 | 1 | 0 |

| Chave | 1 | 1 | 0 | 0 | 0 | 1 | 1 |

| C | 0 | 1 | 0 | 0 | 1 | 0 | 1 |

| C | 0 | 1 | 0 | 0 | 1 | 0 | 1 |

| Chave | 1 | 1 | 0 | 0 | 0 | 1 | 1 |

| Mensagem | 1 | 0 | 0 | 0 | 1 | 1 | 0 |

Ou seja, texto cifrado, é igual à aplicação do algoritmo de encriptação sobre a chave e a mensagem, que é igual à chave exor mensagem.

Criptografia de Chave Assimétrica

Esse tipo de criptografia utiliza duas chaves diferentes, por isso é chamada de Assimétrica. A mensagem é criada a partir da chave pública do destinatário e somente pode ser decriptada com a chave privada que somente o destinatári tem acesso, mesmo que, outra pessoa intercepte a mensagem e tenha a mensagem pública do destinatário, essa pessoa não poderá decriptar a mensagem.

Autenticação

Esteganografia

Referências Bibliográficas